基于51单片机的智能密码锁系统设计与APP远程控制实现

采用4×4矩阵键盘连接P1口,P1.0-P1.3为行输出,P1.4-P1.7为列输入(带内部上拉)。确认键“#”单独接入INT0(P3.2),支持中断唤醒。

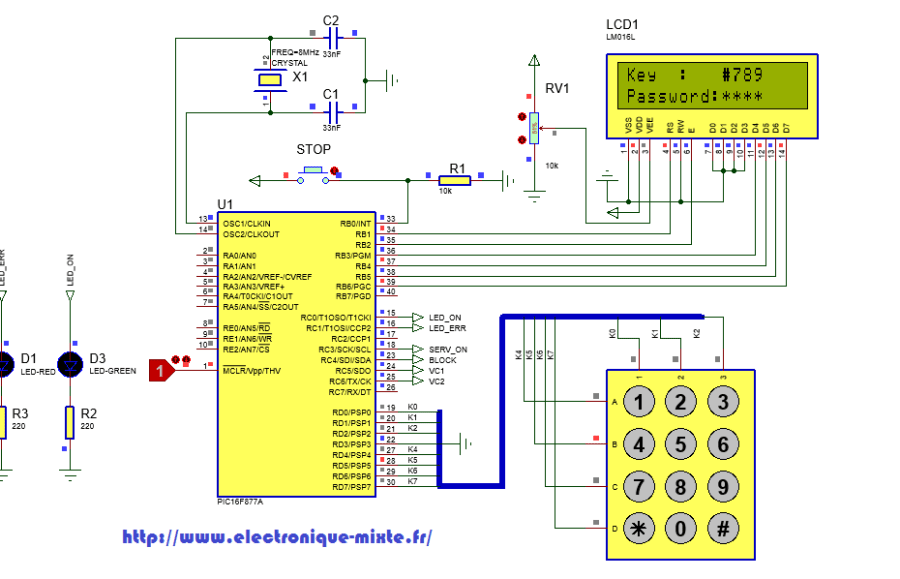

简介:51单片机因其稳定性高、成本低、资源丰富,广泛应用于嵌入式系统中,尤其适合电子密码锁的设计。本文详细解析了51单片机在密码锁中的核心技术应用,包括按键输入与中断处理、密码验证、手动上锁、掉电保存密码(通过EEPROM)、多次错误报警机制,以及通过蓝牙或Wi-Fi模块实现手机APP远程控制。系统还集成LCD1602显示交互信息,提升用户体验。本项目涵盖单片机编程、硬件接口设计、通信协议及移动端开发,是物联网环境下智能门锁的典型实践方案。

1. 51单片机核心控制原理与架构

51单片机作为智能密码锁的控制核心,其架构由CPU、程序存储器(ROM)、数据存储器(RAM)、定时器/计数器、I/O端口及中断系统等模块组成。CPU通过取指-译码-执行的指令周期协调各单元工作,依托时钟电路提供稳定节拍(如12MHz晶振),并借助复位电路确保上电后进入确定状态。P0-P3端口可配置为通用GPIO或复用功能,支持按键输入与继电器输出;两个外部中断INT0/INT1可实现按键快速响应,而定时器T0/T1则用于任务调度与延时控制。结合密码锁需求,合理规划引脚资源分配,并启用低功耗空闲模式以延长系统待机时间,为后续功能扩展奠定硬件基础。

2. 按键输入检测与中断服务程序设计

在嵌入式系统中,用户交互的实现高度依赖于输入设备的有效响应。对于智能密码锁这类对实时性、准确性要求较高的应用场景,按键作为主要的人机接口之一,其输入检测机制的设计直接关系到系统的可用性与安全性。51单片机虽为经典8位架构,但通过合理的硬件连接与软件算法优化,仍可构建高效可靠的按键处理体系。本章将围绕“按键输入检测”这一核心功能展开,深入剖析从物理信号采集到逻辑事件识别的完整链路,并结合外部中断、状态机、缓冲区管理等关键技术手段,提出适用于高安全等级产品的综合性解决方案。

2.1 按键硬件接口与软件消抖技术

按键作为最基础的数字输入元件,在密码锁系统中承担着数字输入、功能触发(如确认、清除)和紧急操作(如强制上锁)等多种职责。然而,机械式按键在按下或释放瞬间会产生电气上的不稳定现象——即“抖动”,若不加以处理,会导致单次按键被误判为多次输入,严重干扰密码验证流程。因此,构建稳定可靠的按键检测机制必须首先解决抖动问题,这既涉及合理的电路设计,也依赖高效的软件滤波策略。

2.1.1 独立按键与矩阵键盘电路设计

在资源有限的51单片机系统中,按键布局需兼顾引脚占用与扩展能力。常见的两种方案是独立按键和矩阵键盘。

独立按键 适用于按键数量较少(通常≤4个)的场景。每个按键一端接地,另一端接单片机GPIO口,并配置内部或外部上拉电阻。当按键未按下时,IO口读取为高电平;按下后形成低电平通路,MCU据此判断按键动作。该方式读取简单、响应快,适合用于关键功能键(如“#”确认键、“*”清除键)。

// 示例:独立按键检测宏定义

sbit KEY_CONFIRM = P3^2; // 确认键连接P3.2

sbit KEY_CLEAR = P3^3; // 清除键连接P3.3

#define IS_KEY_PRESSED(pin) (!pin) // 低电平有效

而当需要支持多位数字输入(如0-9共10个键)时,采用 4×4矩阵键盘 更为经济。其原理是将按键排列成行(Row)列(Col)交叉结构,行线接输出端口,列线接输入端口并带上拉。扫描时依次将某一行拉低,其余行保持高阻态,然后读取所有列值。若有列读出低电平,则说明对应行列交叉处的按键被按下。

下表对比了两种方案的关键参数:

| 参数 | 独立按键 | 4×4矩阵键盘 |

|---|---|---|

| 所需IO数 | N(N=按键数) | 8(4行+4列) |

| 最大支持按键数 | 受限于可用GPIO | 16 |

| 扫描复杂度 | 极低(直接读取) | 中等(需逐行扫描) |

| 抗干扰能力 | 高(无串扰) | 中(需防鬼键) |

| 成本 | 较高(引脚多) | 低(节省引脚) |

使用矩阵键盘时,还需注意“鬼键”(Ghost Key)问题——即三个按键同时按下可能虚假触发第四个交叉点。可通过加入二极管进行单向导通隔离来消除此现象。

graph TD

A[MCU P1.0-P1.3] -->|输出控制行| B(Row0-Row3)

C[MCU P1.4-P1.7] -->|输入检测列| D(Col0-Col3)

B --> E[Key Matrix]

D --> E

E --> F{检测到低电平?}

F -->|是| G[定位具体按键]

F -->|否| H[继续下一行扫描]

上述流程图展示了矩阵键盘的基本扫描逻辑:通过逐行驱动并采样列线状态,实现对整个键盘阵列的状态捕获。

2.1.2 机械按键抖动成因及软硬件消除方法

机械按键在触点闭合或断开瞬间,由于金属弹片的弹性振动,会在几毫秒内产生多次通断跳变,表现为电压波形中的快速脉冲群。典型的抖动持续时间为5~20ms,远长于MCU的指令周期(约1μs级),因此极易造成重复计数。

硬件消抖常用RC低通滤波器配合施密特触发器(如74HC14)。RC时间常数一般设为10ms左右,使高频抖动脉冲被平滑过滤。优点是无需CPU参与,缺点是增加外围元件、占用PCB空间。

更常见的是 软件消抖 ,即在检测到电平变化后延迟一段时间(如10ms)再重新读取状态,若仍保持相同状态则视为有效按键。这种方法成本低、灵活性强,但在主循环频繁执行的情况下会影响整体响应速度。

#include <reg52.h>

#include "intrins.h"

#define DEBOUNCE_DELAY_MS 10

unsigned char ReadKeyStable(sbit key_pin) {

if (IS_KEY_PRESSED(key_pin)) {

_nop_(); _nop_();

delay_ms(DEBOUNCE_DELAY_MS); // 延时消抖

if (IS_KEY_PRESSED(key_pin)) {

return 1;

}

}

return 0;

}

代码逻辑分析 :

-IS_KEY_PRESSED判断是否为低电平(按下)

-_nop_()提供微小延时以稳定信号

-delay_ms(10)是关键步骤,等待抖动结束

- 再次检测状态,确保稳定性

- 返回1表示确认按下,否则返回0

该函数虽简单,但在高频率轮询中会阻塞其他任务执行,故更适合配合定时器中断实现非阻塞式检测。

2.1.3 延时消抖与状态机消抖算法对比分析

传统延时消抖存在明显缺陷:它使CPU处于忙等待状态,无法处理其他任务,违背了嵌入式系统多任务协同的基本原则。为此,引入基于 状态机的非阻塞消抖算法 成为更优选择。

该算法维护每个按键的当前状态(释放/按下)、稳定状态以及最近一次变化的时间戳。每次扫描时更新状态,仅当连续稳定达一定时间(如10ms)才上报事件。

typedef struct {

unsigned char current_state;

unsigned char stable_state;

unsigned long last_change_time;

} KeyState;

KeyState key_status[4]; // 支持4个独立键

void UpdateKeyState(sbit pin, KeyState *ks, unsigned long current_time) {

unsigned char raw = !pin; // 获取原始电平

if (raw != ks->current_state) {

ks->last_change_time = current_time;

ks->current_state = raw;

} else {

if ((current_time - ks->last_change_time) >= 10) { // ≥10ms

if (ks->stable_state != raw) {

ks->stable_state = raw;

if (raw == 1) {

OnKeyPress(); // 触发按键事件

}

}

}

}

}

参数说明 :

-pin: 物理按键引脚引用

-ks: 指向按键状态结构体

-current_time: 当前系统滴答时间(单位ms)执行逻辑解读 :

1. 读取当前电平,与记录的current_state比较

2. 若不同,更新current_state并刷新last_change_time

3. 若相同且已稳定超过10ms,同步stable_state

4. 若由释放变为稳定按下,调用OnKeyPress()回调

相比延时法,此方法完全非阻塞,可集成进定时扫描任务中统一调度,显著提升系统实时性与可扩展性。

2.2 外部中断驱动的实时响应机制

在某些关键操作中,例如紧急上锁或唤醒系统,必须保证按键事件能够立即得到响应。此时,依赖主循环轮询的方式已不能满足需求,必须启用51单片机的外部中断功能,利用硬件中断机制实现毫秒级甚至微秒级的响应速度。

2.2.1 INT0/INT1中断触发方式设置(边沿触发)

51单片机提供两个外部中断源:INT0(P3.2)和INT1(P3.3),可通过特殊功能寄存器 TCON 进行配置。其中, IT0 和 IT1 位决定触发方式:清零为低电平触发,置位为下降沿触发。

对于按键检测,推荐使用 下降沿触发 (ITx=1),因为它只在电平由高变低的瞬间产生一次中断请求,避免了持续低电平时反复进入ISR的问题。

void InitExternalInterrupt() {

IT0 = 1; // 设置INT0为下降沿触发

EX0 = 1; // 使能INT0中断

EA = 1; // 开启全局中断

}

void INT0_ISR(void) interrupt 0 {

delay_ms(10); // 软件消抖

if (!P3_2) { // 再次确认按键确实按下

HandleEmergencyLock(); // 执行紧急锁定逻辑

}

}

寄存器说明 :

-IT0: 外部中断0类型选择位(0=电平,1=边沿)

-EX0: 外部中断允许位

-EA: 总中断允许位中断向量地址 :INT0固定位于地址0003H

值得注意的是,即使采用边沿触发,仍需在ISR中加入短暂延时(如10ms)后再读取引脚状态,以防进入中断时尚未完成抖动。

2.2.2 中断优先级配置与嵌套处理策略

51单片机支持两级中断优先级:高优先级和低优先级。通过 IP 寄存器设置 PX0 (INT0优先级)、 PX1 (INT1优先级)等位,可实现中断嵌套。

假设系统同时使用定时器中断(用于扫描键盘)和外部中断(用于紧急按键),可将外部中断设为高优先级,确保其能打断低优先级任务执行。

IP = 0x01; // PX0 = 1,INT0设为高优先级

当高优先级中断发生时,无论当前是否正在执行低优先级ISR,都会立即暂停并跳转至高优先级ISR。这种机制保障了关键事件的及时处理,但也增加了堆栈压力和调试难度。

| 优先级组合 | 是否支持嵌套 | 应用建议 |

|---|---|---|

| 同级中断 | 否 | 常规任务 |

| 高→低 | 不允许 | — |

| 低→高 | 允许 | 关键事件打断常规处理 |

2.2.3 中断服务程序(ISR)执行流程与现场保护

中断服务程序必须短小精悍,避免长时间占用CPU。理想做法是在ISR中仅做标记(如设置标志位),将复杂处理推迟至主循环中执行。

volatile bit flag_key_pressed = 0;

void INT0_ISR(void) interrupt 0 {

_nop_(); _nop_();

delay_ms(10);

if (!P3_2) {

flag_key_pressed = 1; // 仅设置标志

}

}

// 主循环中检测标志

if (flag_key_pressed) {

flag_key_pressed = 0;

ProcessKeyAction();

}

优势分析 :

- 减少中断延迟

- 避免在ISR中调用不可重入函数

- 提高系统稳定性

此外,编译器会在进入ISR时自动保存ACC、B、DPH、DPL、PSW等寄存器,但仍建议避免在ISR中修改这些通用寄存器内容,防止上下文混乱。

sequenceDiagram

participant MCU

participant ISR

participant MainLoop

MCU->>ISR: 检测到INT0下降沿

activate ISR

ISR->>ISR: 自动压栈现场

ISR->>ISR: 延时消抖+状态确认

ISR->>ISR: 设置flag_key_pressed=1

ISR->>MCU: 恢复现场并返回

deactivate ISR

loop 每10ms执行

MainLoop->>MainLoop: 检查flag_key_pressed

alt 标志置位

MainLoop->>MainLoop: 执行实际处理逻辑

MainLoop->>MainLoop: 清除标志

end

end

该序列图清晰展示了中断与主循环协作的典型模式:中断负责快速捕获事件,主循环负责后续处理,二者解耦设计提升了系统的模块化程度与可维护性。

2.3 键盘扫描与输入缓冲区管理

在密码输入过程中,用户往往连续敲击多个按键,系统必须准确记录输入顺序并提供编辑能力(如退格、清除)。这就要求建立一套完善的键盘扫描机制与输入缓冲区管理体系。

2.3.1 定时扫描法与中断触发结合的设计模式

为了平衡性能与资源消耗,推荐采用“ 定时扫描 + 中断唤醒 ”混合模式。即正常情况下每10ms由定时器中断触发一次键盘扫描任务,而在待机状态下可通过外部中断唤醒系统启动扫描。

void Timer0_ISR(void) interrupt 1 {

TH0 = (65536 - 10000)/256;

TL0 = (65536 - 10000)%256;

ScanKeyboard(); // 每10ms扫描一次

}

void InitTimer0() {

TMOD |= 0x01;

TH0 = (65536 - 10000)/256;

TL0 = (65536 - 10000)%256;

ET0 = 1;

TR0 = 1;

}

该定时器每10ms产生一次中断,驱动 ScanKeyboard() 函数运行,实现稳定的非阻塞扫描。

2.3.2 输入字符队列的建立与溢出防护

输入缓冲区采用环形队列(Circular Buffer)结构,限制最大长度(如16字节),防止恶意长输入导致内存溢出。

#define MAX_INPUT_LEN 16

char input_buffer[MAX_INPUT_LEN];

unsigned char head = 0, tail = 0;

bit EnqueueChar(char c) {

if ((tail + 1) % MAX_INPUT_LEN == head) {

return 0; // 队列满

}

input_buffer[tail] = c;

tail = (tail + 1) % MAX_INPUT_LEN;

return 1;

}

char DequeueChar() {

if (head == tail) return 0;

char c = input_buffer[head];

head = (head + 1) % MAX_INPUT_LEN;

return c;

}

参数说明 :

-head: 读指针

-tail: 写指针

- 判满条件:(tail+1)%size == head

- 判空条件:head == tail

每当识别到有效按键(如数字键),即调用 EnqueueChar() 将其加入队列;密码验证时再逐个取出比对。

2.3.3 长按、连发行为识别逻辑实现

高级输入体验需支持“长按清空”或“连续输入”功能。可通过记录按键持续时间实现:

unsigned long press_start_time;

bit is_long_press_detected = 0;

// 在稳定按下时启动计时

if (new_state == 1 && old_state == 0) {

press_start_time = GetSystemMs();

}

// 在持续扫描中检测时长

if (current_state == 1 && !is_long_press_detected) {

if (GetSystemMs() - press_start_time > 1000) {

TriggerClearAll(); // 长按1秒清空输入

is_long_press_detected = 1;

}

}

此机制可用于实现人性化的交互设计,如长按“C”键清除全部输入,提升用户体验。

2.4 实践案例:四位密码输入模块原型开发

2.4.1 硬件连接图与端口定义说明

采用4×4矩阵键盘连接P1口,P1.0-P1.3为行输出,P1.4-P1.7为列输入(带内部上拉)。确认键“#”单独接入INT0(P3.2),支持中断唤醒。

| 功能 | 引脚 | 类型 |

|---|---|---|

| Row0 | P1.0 | 输出 |

| Row1 | P1.1 | 输出 |

| Row2 | P1.2 | 输出 |

| Row3 | P1.3 | 输出 |

| Col0 | P1.4 | 输入 |

| … | … | … |

| Confirm | P3.2 | 外部中断输入 |

2.4.2 Keil C51代码实现:按键值获取与串行输出验证

#include <reg52.h>

void SendToUART(unsigned char byte);

void ReportKeyPressed(unsigned char key) {

SendToUART('K');

SendToUART(key + '0');

SendToUART('\r');

}

// 在ScanKeyboard中调用

if (detected_key < 10) {

EnqueueChar(detected_key + '0');

ReportKeyPressed(detected_key);

}

通过串口助手可实时查看按键上报情况,便于调试。

2.4.3 调试技巧:利用示波器观测中断响应延迟

将P3.2接按键,同时将另一IO口在ISR入口拉高,出口拉低,用示波器测量从按键按下到IO翻转的时间差,即可精确评估中断延迟,目标应小于2ms。

综上所述,按键输入系统不仅是简单的电平读取,更是融合了硬件设计、信号处理、中断管理和人机交互逻辑的综合性工程。只有全面考虑各种边界条件与异常情形,才能构建出真正可靠的安全控制系统。

3. 密码验证逻辑与用户身份识别

在智能密码锁系统中,密码验证是核心功能之一,直接关系到系统的安全性与用户体验。一个健壮的密码验证机制不仅需要准确判断输入是否匹配预设密码,还需具备抵御常见攻击手段的能力,如暴力破解、侧信道分析和重放攻击等。同时,随着用户需求多样化,系统还需支持多用户权限管理、动态状态切换以及物理反馈联动等功能。本章将深入探讨基于51单片机平台实现的本地密码验证体系,涵盖从数据结构设计、算法优化到状态机控制和硬件交互的全流程。

3.1 密码存储结构设计与比较算法

密码作为访问控制系统的关键凭证,其存储方式直接影响整个系统的安全等级。传统的明文存储虽然实现简单,但在设备被物理获取或固件提取时极易泄露敏感信息。因此,在资源受限的51单片机环境下,如何平衡安全性与性能成为设计重点。

3.1.1 明文存储风险与初始默认密码设定

早期嵌入式系统常采用明文形式将密码存于内部Flash或外部EEPROM中。例如:

unsigned char default_password[6] = "123456";

unsigned char user_password[6];

该方式便于调试且比对速度快,但存在严重安全隐患。一旦攻击者通过编程器读取MCU内存内容,即可直接获取所有用户密码。此外,默认密码“123456”等弱口令广泛存在于出厂设备中,若未强制首次使用修改,极易被利用进行未授权访问。

为缓解此问题,应引入 首次上电初始化流程 ,引导用户设置新密码,并禁用默认登录路径。代码示例如下:

void check_first_boot() {

if (read_eeprom(FLAG_ADDR) != 0xAA) { // 判断是否已初始化

set_default_password(); // 设置默认密码(仅一次)

write_eeprom(FLAG_ADDR, 0xAA); // 标记已完成初始化

lcd_display("Set New Password");

wait_for_user_input();

}

}

逻辑分析 :

-read_eeprom()和write_eeprom()为I²C EEPROM读写函数,地址FLAG_ADDR用于标记初始化状态。

- 若标志位非预期值(如0xFF),说明为首次启动,执行默认密码写入并提示用户更换。

- 此机制防止长期使用默认密码带来的安全漏洞。

| 存储方式 | 安全性 | 资源消耗 | 可维护性 | 适用场景 |

|---|---|---|---|---|

| 明文存储 | 低 | 极低 | 高 | 原型验证 |

| XOR混淆 | 中 | 低 | 中 | 简易防护 |

| 查表加密 | 中高 | 中 | 中 | 多用户系统 |

| AES加密 | 高 | 高(RAM/CPU) | 低 | 高安全要求 |

表:不同密码存储方案对比

尽管51单片机缺乏硬件加密单元,但仍可通过轻量级混淆技术提升防护能力。下一节将介绍更安全的比较策略。

3.1.2 字符串逐位比对与常量时间比较防侧信道攻击

传统字符串比较函数(如 strcmp )在遇到第一个不匹配字符时立即返回,导致执行时间随匹配位置变化。这种 时间侧信道泄漏 可被攻击者利用,通过测量响应延迟逐位推测正确密码。

为防御此类攻击,需采用 恒定时间比较算法 (Constant-Time Comparison),确保无论输入差异出现在哪一位,执行时间均保持一致。

bit constant_time_compare(unsigned char *input, unsigned char *stored, int len) {

unsigned char result = 0;

for (int i = 0; i < len; i++) {

result |= (input[i] ^ stored[i]); // 异或结果累积

}

return (result == 0); // 全零表示完全匹配

}

逐行解读 :

- 第3行:初始化result为0,用于记录差异。

- 第5行:循环遍历每一位,执行异或操作。若相同则为0,不同则非零。

- 第6行:使用按位或|=保留任何差异痕迹,避免提前跳出。

- 第8行:最终判断累积差异是否为零,决定是否匹配。

该算法消除了分支跳转引起的时间波动,有效抵抗基于计时的旁路攻击。配合编译器优化关闭(如Keil中禁用 -O2 级别以上的流水线优化),可进一步增强一致性。

flowchart TD

A[开始比较] --> B{i < len?}

B -- 是 --> C[计算 input[i] ^ stored[i]]

C --> D[result |= 差异]

D --> E[i++]

E --> B

B -- 否 --> F{result == 0?}

F -- 是 --> G[返回匹配]

F -- 否 --> H[返回不匹配]

图:恒定时间比较算法流程图

值得注意的是,该方法牺牲了少量性能以换取安全性,适用于每次验证耗时可控的小规模系统(如6位密码)。对于频繁验证场景,建议结合错误计数与锁定机制降低影响。

3.1.3 多用户权限等级划分与ID绑定机制

现代智能锁往往服务于家庭或多员工环境,需支持多个合法用户及其权限分级。例如管理员可修改密码,普通用户仅能开锁。

为此,设计如下结构体存储用户信息:

typedef struct {

unsigned char uid; // 用户ID

unsigned char password[6]; // 加密后密码

unsigned char privilege_level; // 权限等级:0=访客,1=用户,2=管理员

bit active; // 是否启用

} UserRecord;

UserRecord users[MAX_USERS] = {0};

初始化时可预置若干账户:

void init_users() {

users[0].uid = 1;

strcpy(users[0].password, encrypt("admin1"));

users[0].privilege_level = 2;

users[0].active = 1;

users[1].uid = 2;

strcpy(users[1].password, encrypt("guest"));

users[1].privilege_level = 0;

users[1].active = 1;

}

参数说明 :

-encrypt()为自定义混淆函数(如查表替换或XOR密钥)。

-privilege_level决定后续操作权限,如只有等级≥2才能进入设置模式。

-active字段允许逻辑删除而非物理清除,便于审计追踪。

查询过程如下:

UserRecord* find_user_by_id(unsigned char uid) {

for (int i = 0; i < MAX_USERS; i++) {

if (users[i].uid == uid && users[i].active) {

return &users[i];

}

}

return NULL;

}

成功匹配后,依据 privilege_level 决定界面提示或功能开放范围,实现细粒度访问控制。

3.2 动态状态机控制解锁流程

密码验证并非孤立事件,而是嵌入在整个系统运行周期中的状态转换过程。采用有限状态机(Finite State Machine, FSM)模型可清晰描述系统行为,提高代码可读性与可维护性。

3.2.1 系统状态定义:待机、输入中、验证、锁定

定义以下四种核心状态:

typedef enum {

STATE_STANDBY, // 待机状态:等待按键唤醒

STATE_INPUT, // 输入状态:接收密码输入

STATE_VERIFY, // 验证状态:比对密码并响应

STATE_LOCKED // 锁定状态:多次错误后临时封锁

} SystemState;

SystemState current_state = STATE_STANDBY;

各状态含义如下:

- 待机 :系统空闲,LED绿灯常亮,蜂鸣器静音,等待用户按下任意键进入输入模式。

- 输入 :用户正在输入密码,LCD显示星号” “遮掩内容,支持退格与取消。

- 验证 :输入完成触发校验,驱动继电器动作并反馈结果。

- 锁定 *:连续输错三次后进入,禁止输入30秒,红灯闪烁,蜂鸣器间歇报警。

状态迁移由外部事件驱动,如按键中断、定时器超时等。

3.2.2 状态转移条件与事件驱动模型构建

构建状态转移表有助于可视化逻辑关系:

| 当前状态 → 事件 ↓ |

按键触发 | 输入完成 | 验证成功 | 验证失败 | 超时/重试结束 |

|---|---|---|---|---|---|

| STATE_STANDBY | → INPUT | — | — | — | — |

| STATE_INPUT | 继续输入 | → VERIFY | — | — | → STANDBY |

| STATE_VERIFY | — | — | → STANDBY | 错误计数+1, 若≥3→LOCKED 否则→STANDBY |

— |

| STATE_LOCKED | 忽略 | 忽略 | — | — | → STANDBY |

表:状态转移规则表

主循环中调用状态处理函数:

void state_machine_loop() {

switch(current_state) {

case STATE_STANDBY:

standby_handler();

break;

case STATE_INPUT:

input_handler();

break;

case STATE_VERIFY:

verify_handler();

break;

case STATE_LOCKED:

locked_handler();

break;

}

}

每个处理器负责监听相关事件并决定是否迁移到下一状态。

3.2.3 非法操作超时自动退出机制

为防止用户中途离开导致系统长时间停留在输入状态,引入 输入超时保护 。利用51单片机定时器T0产生1秒中断,维护倒计时变量:

unsigned char input_timeout_counter = 15; // 15秒超时

void timer0_isr() interrupt 1 {

TH0 = 0x3C; // 重载初值,50ms @ 12MHz

static unsigned char tick_1s = 0;

tick_1s++;

if (tick_1s >= 20) { // 每20次为1秒

tick_1s = 0;

if (current_state == STATE_INPUT) {

input_timeout_counter--;

if (input_timeout_counter == 0) {

current_state = STATE_STANDBY;

clear_input_buffer();

lcd_display("Timeout!");

}

}

}

}

逻辑分析 :

- 定时器工作于模式1(16位定时),每50ms溢出一次。

- 使用静态变量tick_1s累加至20实现1秒精度。

- 仅在STATE_INPUT下递减计数器,归零后强制退回待机状态。

此机制提升了系统的鲁棒性和用户体验,避免因遗忘操作造成安全隐患。

stateDiagram-v2

[*] --> STATE_STANDBY

STATE_STANDBY --> STATE_INPUT : 按键中断

STATE_INPUT --> STATE_VERIFY : 输入完成(Enter)

STATE_INPUT --> STATE_STANDBY : 超时 or 取消

STATE_VERIFY --> STATE_STANDBY : 验证成功

STATE_VERIFY --> STATE_LOCKED : 连续失败3次

STATE_VERIFY --> STATE_STANDBY : 单次失败(<3)

STATE_LOCKED --> STATE_STANDBY : 延时结束(30s)

图:系统状态机状态转移图

3.3 手动上锁功能与物理反馈联动

除自动验证外,用户应能随时手动触发上锁动作,确保即时安全性。

3.3.1 上锁按钮独立检测与强制状态切换

增设专用“Force Lock”按钮连接P3.2(INT0),配置为下降沿触发中断:

void init_interrupts() {

IT0 = 1; // 边沿触发

EX0 = 1; // 使能INT0

EA = 1; // 开启总中断

}

void int0_isr() interrupt 0 {

current_state = STATE_STANDBY;

lock_door(); // 关闭继电器

trigger_feedback(LED_RED_FAST, BUZZER_SHORT);

while(P3_2 == 0); // 等待按键释放,防重复触发

}

参数说明 :

-IT0=1设置INT0为边沿触发,避免电平持续引发反复中断。

-EX0=1启用外部中断0。

- 中断服务程序中立即切换状态并执行上锁,优先级高于其他任务。

3.3.2 继电器或电磁锁驱动电路设计

采用NPN三极管(如S8050)驱动5V继电器,控制端接P1.0:

P1.0 → 1kΩ电阻 → Base

|

GND via 10kΩ下拉

Collector → 继电器线圈 → VCC

Emitter → GND

Flyback二极管跨接线圈两端

驱动函数:

void lock_door() {

P1_0 = 0; // 继电器断开(常闭触点闭合)

}

void unlock_door() {

P1_0 = 1; // 继电器吸合,开锁

}

注意选用 双稳态继电器 或机械自锁结构,避免长时间通电发热。

3.3.3 上锁成功指示灯与蜂鸣器提示音实现

使用LED与蜂鸣器提供多模态反馈:

void trigger_feedback(unsigned char led_mode, unsigned char buzz_pattern) {

// LED控制

switch(led_mode) {

case LED_GREEN_ON: P2_0=1; P2_1=0; P2_2=0; break;

case LED_RED_SLOW: blink_red(500); break;

case LED_RED_FAST: blink_red(200); break;

}

// 蜂鸣器

play_tone(buzz_pattern);

}

支持多种提示组合,如:

- 成功开锁:绿灯+短鸣两声

- 手动上锁:红灯快闪+短促单响

- 错误输入:红灯慢闪+长鸣

增强人机交互体验。

graph LR

A[手动上锁按钮] --> B{P3.2下降沿?}

B -->|是| C[触发INT0中断]

C --> D[切换至STANDBY状态]

D --> E[执行lock_door()]

E --> F[启动LED+蜂鸣器反馈]

F --> G[等待按键释放]

图:手动上锁事件处理流程

3.4 实践案例:本地密码验证全流程联调

3.4.1 使用Proteus仿真验证逻辑正确性

在Proteus中搭建完整电路:

- AT89C51 + 12MHz晶振 + 复位电路

- 4×4矩阵键盘接P1口

- LCD1602接P0口(带上拉)

- LED指示灯(P2.0~P2.2)

- 蜂鸣器(P2.3)

- 继电器模拟负载(P1.0)

加载Keil编译生成的HEX文件,运行仿真,测试以下场景:

| 测试项 | 预期行为 |

|---|---|

| 正确密码输入 | 继电器闭合2秒,绿灯亮,LCD显示”Unlocked” |

| 错误密码(<3次) | 红灯闪,蜂鸣器响,返回待机 |

| 连续错误3次 | 进入锁定状态,30秒内无法输入 |

| 输入超时 | 自动清空缓冲区,返回待机 |

| 手动上锁 | 立即断开继电器,红灯快闪 |

3.4.2 添加LED状态指示辅助调试

在关键节点插入LED信号标记:

// 在verify_handler开头添加

P2_0 = 1; Delay_ms(100); P2_0 = 0; // 打拍标记

通过示波器观测P2.0脉冲宽度,确认函数是否被执行,辅助定位死循环或阻塞问题。

3.4.3 测试边界情况:空输入、重复输入、中途取消

编写专门测试用例:

// 模拟空输入

key_buffer_len = 0;

enter_pressed = 1;

// 应忽略,不触发验证

// 模拟重复提交

for(int i=0; i<5; i++) {

simulate_input("123456", 1);

}

// 仅第一次有效,后续视为无效操作

确保系统在异常输入下仍能稳定运行,符合工业级可靠性标准。

4. 手机APP远程控制与安全通信机制

随着物联网技术的普及,智能密码锁已不再局限于本地按键操作。现代用户期望通过智能手机实现远程开锁、状态查询和异常报警等智能化功能。本章聚焦于构建一个基于蓝牙或Wi-Fi模块的无线通信链路,将51单片机系统接入移动终端生态,并重点解决数据传输过程中的安全性问题。从硬件接口配置到软件协议设计,再到加密机制落地,整个流程需兼顾实时性、稳定性与抗攻击能力。尤其在资源受限的C51平台上,如何在有限RAM与Flash条件下实现可靠的双向通信,是本章探讨的核心挑战。

远程控制不仅提升了用户体验,也引入了新的安全风险。传统的明文指令极易被中间人监听并重放,从而造成非法入侵。因此,在完成基本通信架构搭建后,必须深入分析潜在威胁模型,并引入轻量级防护策略。这包括但不限于自定义帧结构校验、口令混淆处理以及初步的时间戳防重放机制。这些措施虽不能完全替代高强度加密体系,但在成本敏感型嵌入式设备中具有实际部署价值。

此外,移动端APP作为人机交互的新入口,其界面逻辑与底层通信模块之间的协同至关重要。Android平台因其开放性和广泛使用率成为首选开发环境。通过简洁的UI组件(如输入框、按钮)即可构建出具备远程验证能力的应用程序。然而,真正的难点在于异步通信管理——确保发送命令后能准确接收响应,且不会因网络延迟或模块异常导致系统阻塞。为此,需要建立健壮的数据缓冲与超时重试机制。

最终,所有子系统将在“APP→无线模块→单片机→执行机构”这一完整通路上进行端到端测试。利用串口抓包工具对数据流进行可视化分析,可直观判断指令是否完整送达;而模拟攻击场景(如伪造开锁请求)则用于验证现有防御机制的有效性。该实践不仅是功能闭环的关键步骤,更是检验系统安全边界的重要手段。

4.1 蓝牙/Wi-Fi模块选型与AT指令配置

在构建远程控制系统时,选择合适的无线通信模块是第一步。当前主流方案主要分为两类:短距离蓝牙通信(如HC-05)和远距离Wi-Fi联网(如ESP8266)。两者各有优劣,适用于不同应用场景。蓝牙模块功耗低、连接简单,适合家庭内部近距离控制;而Wi-Fi模块支持外网访问,可实现跨地域远程管理,但对电源和网络稳定性要求更高。根据项目需求权衡后,通常可在原型阶段优先采用蓝牙方案,后期扩展为双模共存架构。

4.1.1 HC-05蓝牙模块UART通信协议解析

HC-05是一款广泛应用的SPP(Serial Port Profile)蓝牙模块,能够将串行数据透明传输至配对设备。其核心工作模式基于UART异步通信,标准TTL电平输出,可直接与STC89C52等51系列单片机的P3.0(RXD)和P3.1(TXD)引脚相连。模块默认波特率为9600bps,支持AT指令集进行参数配置,例如修改名称、设置配对码、切换主从模式等。

| 参数 | 默认值 | 可调范围 | 说明 |

|---|---|---|---|

| 波特率 | 9600 | 4800~1382400 | 需与MCU串口一致 |

| 设备名称 | HC-05 | 自定义字符串 | 影响蓝牙搜索显示 |

| PIN码 | 1234 | 任意4位数字 | 配对时输入 |

| 工作模式 | 从机模式 | 主/从切换 | AT+ROLE=0/1 |

要进入AT配置模式,需先断开模块供电,然后按住KEY引脚再上电,此时指示灯慢闪(约1秒一次),表示已进入命令模式。以下为常用AT指令示例:

// 示例:通过串口发送AT指令配置HC-05

void Send_AT_Command(unsigned char *cmd) {

unsigned char i = 0;

while(cmd[i] != '\0') {

SBUF = cmd[i]; // 写入发送缓冲

while(!TI); // 等待发送完成

TI = 0; // 清除标志位

i++;

}

SBUF = '\r'; // 回车符结束

while(!TI); TI = 0;

SBUF = '\n';

while(!TI); TI = 0;

}

代码逻辑逐行解读:

void Send_AT_Command(...):定义无返回值函数,接收字符指针参数。while(cmd[i] != '\0'):循环遍历字符串直到遇到结束符。SBUF = cmd[i]:将当前字符写入51单片机的串行发送缓冲寄存器。while(!TI):等待发送中断标志TI置位,表示一字节已发出。TI = 0:手动清零TI,准备下一次发送。- 最后添加

\r\n是AT协议规定的换行结尾,部分模块严格依赖此格式。

执行上述代码前需初始化串口工作模式:

TMOD |= 0x20; // 定时器1工作于模式2(8位自动重载)

TH1 = 0xFD; // 11.0592MHz晶振下,9600bps对应初值

TL1 = 0xFD;

TR1 = 1; // 启动定时器

SCON = 0x50; // 串口模式1,允许接收

该配置使单片机能以正确速率与HC-05通信。若波特率不匹配,则会导致乱码或无法识别AT指令。

sequenceDiagram

participant MCU as 51单片机

participant BT as HC-05蓝牙模块

participant Phone as 手机APP

MCU->>BT: 上电 + KEY拉高 → 进入AT模式

BT-->>MCU: 指示灯慢闪确认

MCU->>BT: 发送 AT+NAME=SmartLock

BT-->>MCU: 返回 OK

MCU->>BT: 发送 AT+PSWD=8888

BT-->>MCU: 返回 OK

BT->>Phone: 可见设备"SmartLock"

Phone->>BT: 输入PIN码8888完成配对

BT-->>Phone: 建立SPP通道

图:HC-05蓝牙模块AT配置与配对流程时序图

完成配置后,HC-05即可作为透明传输通道使用。所有通过手机APP发送的数据将原样送达单片机串口,反之亦然。这种“透传”特性极大简化了应用层开发,但也意味着任何未加保护的数据都将暴露在网络中。

4.1.2 ESP8266 Wi-Fi模块联网配置与服务器对接

相较于蓝牙,ESP8266提供了更广阔的连接可能性。它是一款高度集成的Wi-Fi SoC芯片,支持IEEE 802.11 b/g/n协议,可通过AT指令或SDK方式工作。在本系统中,选用通用AT固件版本,使其作为TCP客户端连接至私有云服务器或局域网内的控制中心。

典型连接流程如下:

- 模块上电后进入Station模式;

- 扫描可用AP并连接指定SSID;

- 获取IP地址(DHCP);

- 建立TCP连接至目标主机(如公网服务器或局域网PC);

- 开启透传模式,开始收发数据。

以下是关键AT指令序列:

| 指令 | 功能 |

|---|---|

AT+CWMODE=1 |

设置为Station模式 |

AT+CWJAP="your_ssid","password" |

连接Wi-Fi热点 |

AT+CIFSR |

查询获取的IP地址 |

AT+CIPSTART="TCP","192.168.1.100",8080 |

建立TCP连接 |

AT+CIPMODE=1 |

启用持续发送模式 |

AT+CIPSEND |

进入数据发送状态 |

bit ESP8266_ConnectWiFi() {

Send_AT_Command("AT+CWMODE=1");

delay_ms(500);

if (!WaitForResponse("OK", 2000)) return 0;

Send_AT_Command("AT+CWJAP=\"MyHome\",\"12345678\"");

if (!WaitForResponse("WIFI GOT IP", 10000)) return 0; // 等待连接成功

Send_AT_Command("AT+CIPSTART=\"TCP\",\"192.168.1.100\",8080");

if (!WaitForResponse("CONNECT", 5000)) return 0;

Send_AT_Command("AT+CIPMODE=1");

delay_ms(100);

Send_AT_Command("AT+CIPSEND");

return 1;

}

参数说明与逻辑分析:

Send_AT_Command():复用前述函数发送指令。WaitForResponse(char *expect, int timeout):新引入函数,用于监听串口回传内容,在限定时间内查找预期字符串。- 返回类型为

bit(C51特有布尔类型),便于条件判断。 - 整个流程包含多个阻塞等待环节,建议结合看门狗定时器防止死机。

- 若使用公网服务,目标IP应替换为域名并通过

AT+CIPDOMAIN解析。

一旦连接成功,后续所有串口输入都将通过TCP信道转发至远端服务器。同样地,来自服务器的数据也会经由串口中断送达单片机。这种双向通道为实现远程监控与指令下发奠定了基础。

4.1.3 模块初始化、波特率匹配与数据透传设置

无论是HC-05还是ESP8266,其稳定运行的前提是正确的初始化流程与通信参数同步。常见的故障点包括波特率不一致、电源噪声干扰、TX/RX交叉错误等。为提升可靠性,应在系统启动阶段执行标准化检测流程。

以下为统一初始化模板:

bit Module_Init(void) {

unsigned char retry = 0;

do {

Send_AT_Command("AT");

if (WaitForResponse("OK", 1000)) {

break; // 成功响应

}

Set_UART_Baudrate(baud_list[retry]); // 尝试下一个波特率

retry++;

} while(retry < 4);

if (retry >= 4) return 0; // 所有尝试失败

// 继续其他配置...

return 1;

}

常见默认波特率尝试顺序:9600, 115200, 38400, 57600。

为避免频繁轮询影响主循环性能,可将初始化过程置于独立任务中执行,并结合LED闪烁提示当前状态:

| 状态 | LED行为 |

|---|---|

| 正在检测模块 | 快闪(2Hz) |

| 检测成功 | 常亮 |

| 检测失败 | 慢闪(0.5Hz)持续10秒 |

此外,启用数据透传模式后,需特别注意中断服务程序的设计。由于串口接收可能随时发生,必须保证ISR足够高效,避免长时间占用CPU。推荐做法是仅将接收到的字节存入环形缓冲区,由主循环定期提取处理。

#define RX_BUF_SIZE 64

unsigned char rx_buffer[RX_BUF_SIZE];

unsigned char rx_head = 0, rx_tail = 0;

void serial_ISR() interrupt 4 {

if(RI) {

RI = 0;

unsigned char data = SBUF;

rx_buffer[rx_head] = data;

rx_head = (rx_head + 1) % RX_BUF_SIZE;

if(rx_head == rx_tail) {

rx_tail = (rx_tail + 1) % RX_BUF_SIZE; // 溢出处理

}

}

}

该缓冲机制有效解耦了中断与主程序,提高了系统的实时响应能力。同时,也为后续实现复杂协议解析(如JSON或自定义二进制帧)提供了数据基础。

4.2 移动端APP开发基础与通信协议设计

远程控制的核心在于两端协同:一端是嵌入式终端负责执行动作,另一端是移动应用提供交互入口。Android平台凭借其丰富的UI组件库和成熟的开发工具链,成为实现此类APP的理想选择。本节将介绍基于Java/Kotlin的简易APP开发流程,并设计一套高效、兼容性强的通信协议框架。

4.2.1 Android平台简易APP界面布局(输入框、按钮)

使用Android Studio创建新项目后,首先设计主界面 activity_main.xml 。采用LinearLayout垂直排列关键控件:

<LinearLayout xmlns:android="http://schemas.android.com/apk/res/android"

android:layout_width="match_parent"

android:layout_height="match_parent"

android:orientation="vertical"

android:padding="16dp">

<TextView

android:layout_width="wrap_content"

android:layout_height="wrap_content"

android:text="智能密码锁远程控制"

android:textSize="18sp"

android:layout_marginBottom="20dp"/>

<EditText

android:id="@+id/edit_password"

android:layout_width="match_parent"

android:layout_height="wrap_content"

android:hint="请输入6位密码"

android:inputType="numberPassword"

android:maxLength="6"

android:layout_marginBottom="10dp"/>

<Button

android:id="@+id/btn_unlock"

android:layout_width="match_parent"

android:layout_height="wrap_content"

android:text="远程开锁"

android:layout_marginBottom="10dp"/>

<Button

android:id="@+id/btn_status"

android:layout_width="match_parent"

android:layout_height="wrap_content"

android:text="查询状态"/>

</LinearLayout>

元素说明:

EditText限制仅输入数字密码,提升安全性;- 两个

Button分别触发不同命令; - 使用

padding和margin优化视觉间距。

在 MainActivity.java 中绑定事件:

btnUnlock.setOnClickListener(v -> {

String pwd = editPassword.getText().toString();

if (pwd.length() != 6) {

Toast.makeText(this, "密码长度必须为6位", Toast.LENGTH_SHORT).show();

return;

}

sendCommand("UNLOCK:" + pwd);

});

btnStatus.setOnClickListener(v -> {

sendCommand("STATUS:000000"); // 占位密码字段

});

其中 sendCommand() 方法封装蓝牙或Wi-Fi发送逻辑,具体实现取决于所选通信方式。

4.2.2 自定义通信帧格式:命令字+密码+校验和

为增强通信可靠性,避免误操作,需定义结构化数据帧。建议采用如下格式:

| 字段 | 长度(字节) | 说明 |

|---|---|---|

| 帧头 | 2 | 0xAA 0x55 固定标识 |

| 命令字 | 1 | 0x01=开锁, 0x02=查询, 0x03=改密 |

| 密码 | 6 | ASCII编码字符串 |

| 校验和 | 1 | 前9字节异或结果 |

typedef struct {

unsigned char header[2]; // 0xAA, 0x55

unsigned char cmd;

unsigned char password[6];

unsigned char checksum;

} __packed CommandFrame;

构造并发送示例:

void BuildAndSendFrame(unsigned char cmd, unsigned char *pwd) {

CommandFrame frame;

frame.header[0] = 0xAA;

frame.header[1] = 0x55;

frame.cmd = cmd;

for(int i=0; i<6; i++) {

frame.password[i] = pwd[i];

}

// 计算校验和

unsigned char sum = 0;

unsigned char *p = (unsigned char*)&frame;

for(int i=0; i<9; i++) {

sum ^= p[i];

}

frame.checksum = sum;

// 发送整帧

for(int i=0; i<10; i++) {

SBUF = p[i];

while(!TI); TI=0;

}

}

优势分析:

- 帧头防止误解析随机数据;

- 命令字扩展性强,支持未来新增功能;

- 校验和有效抵御传输噪声;

- 总长固定,便于接收端缓存管理。

4.2.3 数据发送与接收异步处理机制

在Android端,推荐使用 AsyncTask 或 HandlerThread 处理耗时通信任务,防止主线程阻塞导致ANR(Application Not Responding)。

private void sendCommand(String cmdStr) {

new AsyncTask<String, Void, Boolean>() {

@Override

protected Boolean doInBackground(String... cmds) {

byte[] packet = buildPacket(cmds[0]);

return bluetoothSocket.getOutputStream().write(packet) >= 0;

}

@Override

protected void onPostExecute(Boolean success) {

if (success) {

Toast.makeText(MainActivity.this, "指令已发送", Toast.LENGTH_SHORT).show();

} else {

Toast.makeText(MainActivity.this, "发送失败", Toast.LENGTH_SHORT).show();

}

}

}.execute(cmdStr);

}

与此同时,应在后台开启监听线程接收来自单片机的响应:

new Thread(() -> {

InputStream is = socket.getInputStream();

byte[] buffer = new byte[10];

while (!Thread.interrupted()) {

try {

if (is.available() > 0) {

int len = is.read(buffer);

handleResponse(Arrays.copyOf(buffer, len));

}

} catch (IOException e) { break; }

}

}).start();

该机制确保了全双工通信能力,为实现反馈式控制(如“开锁成功”提示)提供支持。

4.3 数据加密与传输安全保障

无线通信的本质决定了其开放性,任何处于信号覆盖范围内的设备都有可能截获数据包。因此,即使实现了基本通信功能,若缺乏安全防护,系统仍处于高危状态。本节探索适用于51单片机平台的轻量级加密策略,力求在性能与安全之间取得平衡。

4.3.1 AES轻量级加密算法在C51上的移植可行性

AES-128是行业标准对称加密算法,具备强大安全性。然而其计算复杂度较高,尤其在无硬件加速的8051架构上运行效率堪忧。实测表明,一轮AES加密(16字节)在12MHz晶振下耗时超过20ms,严重影响实时响应。

尽管存在开源C语言实现(如TinyAES),但由于大量查表与位运算操作,占用Flash空间超过4KB,对于仅有8KB Flash的STC单片机而言难以承受。因此,在纯软件层面实现AES并不现实。

替代方案是采用 简化轮数的Mini-AES 或 专用轻量级算法 如PRESENT、SIMON等。这些算法专为嵌入式设计,压缩体积至1~2KB以内,但仍需评估其实现难度与抗破解能力。

结论:现阶段不推荐在51平台部署完整AES,可保留接口供未来升级至STM8/STM32平台使用。

4.3.2 口令哈希化处理(如简单XOR混淆或查表加密)

一种折中方案是对密码字段进行预处理,避免明文传输。虽然不能达到真正意义上的加密强度,但足以防范普通嗅探攻击。

方法一:XOR混淆

void Obfuscate_Password(unsigned char *pwd, unsigned char key) {

for(int i=0; i<6; i++) {

pwd[i] = pwd[i] ^ key ^ (i+1); // 引入位置因子

}

}

接收端使用相同密钥还原:

void Deobfuscate_Password(unsigned char *pwd, unsigned char key) {

for(int i=0; i<6; i++) {

pwd[i] = pwd[i] ^ key ^ (i+1);

}

}

方法二:S-Box替换

预先定义非线性映射表:

const unsigned char sbox[10] = {7,2,9,0,5,8,3,1,6,4}; // 示例

void SBox_Encode(unsigned char *in, unsigned char *out) {

for(int i=0; i<6; i++) {

out[i] = sbox[in[i]-'0'] + '0';

}

}

两种方法均显著增加暴力破解难度,且执行速度快、资源消耗小。

4.3.3 防重放攻击:时间戳或随机挑战应答机制初探

最危险的攻击形式之一是 重放攻击 :攻击者录制合法用户的开锁指令,稍后重复发送即可非法进入。为此,需引入动态因子打破静态指令模式。

方案:挑战-应答机制

- 单片机生成随机数

R并通过蓝牙广播; - APP收到后,将其与密码合并哈希(如HMAC-MD5);

- 返回结果给单片机验证。

// 简化版伪代码

unsigned char challenge = rand() % 256;

Send_Challenge(challenge);

// 收到响应后验证

if (received_response == (user_pwd_hash ^ challenge)) {

Unlock_Door();

}

该机制确保每次会话唯一,彻底杜绝重放风险。尽管MD5本身不安全,但在封闭系统中配合密钥使用仍具实用性。

graph TD

A[单片机] -->|发送 Challenge R| B[手机APP]

B -->|响应 Response=F(Pass,R)| A

A --> C{验证通过?}

C -->|是| D[执行开锁]

C -->|否| E[拒绝访问]

图:挑战-应答防重放攻击流程图

4.4 实践案例:APP远程开锁完整链路测试

理论设计完成后,必须通过端到端测试验证系统完整性。本节指导读者搭建真实测试环境,实施功能性与安全性双重检验。

4.4.1 构建“APP→蓝牙→单片机→继电器”通路

硬件连接清单:

- STC89C52RC ×1

- HC-05蓝牙模块 ×1

- 5V继电器模块 ×1

- 手机安装调试APP

- 杜邦线若干

接线方式:

| 单片机 | HC-05 | 功能 |

|---|---|---|

| P3.0 (RXD) | TXD | 接收蓝牙数据 |

| P3.1 (TXD) | RXD | 发送数据至蓝牙 |

| P1.0 | IN | 控制继电器通断 |

软件流程:

- 上电初始化蓝牙模块;

- 进入主循环,监听串口数据;

- 解析有效帧,验证校验和;

- 若密码正确,置位P1.0驱动继电器吸合;

- 返回确认帧至APP。

while(1) {

if(rx_head != rx_tail) {

Parse_Frame(); // 处理接收缓冲

}

}

4.4.2 抓包分析串口数据流确保指令完整性

使用USB转TTL串口模块将单片机TX引出,连接电脑并运行串口助手(如SSCOM)进行监听。设置相同波特率,开启十六进制显示。

正常开锁指令应呈现:

AA 55 01 31 32 33 34 35 36 73

其中 31~36 为ASCII码‘1’~‘6’,最后 73 为前九字节异或结果。

若发现乱码,检查晶振频率、电源纹波、线路干扰等因素。

4.4.3 安全漏洞模拟测试:监听、伪造指令防御验证

攻击模拟步骤:

- 使用另一台手机开启蓝牙嗅探(需root权限);

- 捕获一次合法开锁数据包;

- 修改密码字段后重发;

- 观察系统是否拒绝响应。

预期结果:若已启用校验和或混淆机制,伪造包应被丢弃。否则系统存在重大安全隐患,需立即改进。

综上所述,远程控制功能的成功实现不仅依赖于硬件联通,更取决于深层次的安全架构设计。唯有在每一层都设防,才能打造出真正值得信赖的智能锁产品。

5. 智能密码锁系统集成与持久化设计

5.1 LCD1602显示交互界面实现

在智能密码锁系统中,LCD1602液晶屏作为人机交互的核心组件,承担着状态提示、输入反馈和错误信息输出的重要职责。其采用HD44780控制器,支持8位或4位数据接口模式。考虑到51单片机I/O资源有限,本项目选用 4位模式驱动 以节省GPIO引脚。

5.1.1 8位/4位模式驱动时序控制

LCD1602的指令与数据写入依赖严格的时序控制。关键信号包括RS(寄存器选择)、RW(读写控制)和E(使能)。在4位模式下,一个字节需分两次传输:先高4位,后低4位。

void lcd_write_nibble(unsigned char nibble, unsigned char mode) {

RS = mode; // RS=1: 数据; RS=0: 指令

RW = 0; // 写操作

P2 = (P2 & 0x0F) | (nibble & 0xF0); // 高四位送P2.4~P2.7

E = 1;

_nop_(); _nop_();

E = 0;

delay_ms(1);

}

每次写入必须配合 E 信号的上升沿触发,且最小脉冲宽度为450ns。完整的字节写入函数如下:

void lcd_write_byte(unsigned char data, unsigned char mode) {

lcd_write_nibble(data & 0xF0, mode); // 发送高4位

lcd_write_nibble((data << 4) & 0xF0, mode); // 发送低4位

}

初始化流程需遵循官方推荐的“三次发0x3”序列,确保LCD稳定进入4位模式。

5.1.2 动态刷新显示内容:欢迎语、输入提示、错误信息

通过封装显示函数,实现不同状态下动态更新界面内容:

| 状态 | 第一行显示 | 第二行显示 |

|---|---|---|

| 待机 | Welcome! | Enter Password: |

| 输入中 | Input Mode | > ** |

| 验证成功 | Access Granted | Door Opened! |

| 密码错误 | Wrong Password! | Try Again… |

| 系统锁定 | System Locked | Wait 30s |

代码示例:

void lcd_display_status(unsigned char status) {

lcd_write_byte(0x01, 0); // 清屏

delay_ms(2);

switch(status) {

case STATUS_IDLE:

lcd_print("Welcome!");

lcd_set_cursor(2, 0);

lcd_print("Enter Password:");

break;

case STATUS_ERROR:

lcd_print("Wrong Password!");

lcd_set_cursor(2, 0);

lcd_print("Try Again...");

break;

// 其他状态...

}

}

5.1.3 自定义字符生成用于图标标识

LCD1602支持最多8个5×8点阵自定义字符。可用于创建“锁形”图标表示锁定状态:

unsigned char lock_icon[8] = {

0x0E, 0x11, 0x11, 0x1F, 0x1B, 0x1B, 0x1F, 0x00 // 锁图案

};

// 写入CG RAM地址0

void lcd_create_char() {

lcd_write_byte(0x40, 0); // CG RAM起始地址

for(int i=0; i<8; i++) {

lcd_write_byte(lock_icon[i], 1);

}

}

随后可通过 lcd_write_byte(0x00, 1) 调用该图标,在界面上增强视觉反馈。

5.2 EEPROM非易失性存储应用

为实现密码掉电保存,系统采用外扩AT24C02芯片,通过I²C总线与51单片机通信。

5.2.1 内置Flash或外扩24C02芯片存储密码

AT24C02提供256字节EEPROM空间,支持高达100万次擦写和10年数据保持。相比STC单片机内置Flash,外扩方案避免频繁擦写影响程序区寿命。

密码存储结构设计如下表:

| 地址(Hex) | 数据用途 |

|---|---|

| 0x00 | 用户1密码长度 |

| 0x01~0x08 | 用户1密码(8字节ASCII) |

| 0x09 | 用户2密码长度 |

| 0x0A~0x11 | 用户2密码 |

| 0x12 | 错误计数器 |

| 0x13 | 系统标志位(是否首次) |

5.2.2 I²C总线通信协议实现与读写函数封装

I²C由SCL和SDA两线构成,需模拟时序。关键函数包括起始/停止信号、应答检测等。

void i2c_start() {

SDA = 1; scl_delay();

SCL = 1; scl_delay();

SDA = 0; scl_delay();

SCL = 0;

}

void i2c_write_byte(unsigned char byte) {

for(char i=0; i<8; i++) {

SCL = 0;

SDA = (byte & 0x80) ? 1 : 0;

scl_delay();

SCL = 1;

scl_delay();

byte <<= 1;

}

SCL = 0;

SDA = 1;

scl_delay();

SCL = 1;

ack = SDA; // 接收ACK

SCL = 0;

}

封装密码读写接口:

bit eeprom_read_password(unsigned char addr, unsigned char *buf, unsigned char len) {

i2c_start();

i2c_write_byte(0xA0); // 器件写地址

i2c_write_byte(addr); // 存储地址

i2c_start();

i2c_write_byte(0xA1); // 器件读地址

for(int i=0; i<len; i++) {

buf[i] = i2c_read_byte(i != len-1); // 最后一字节NACK

}

i2c_stop();

return 1;

}

5.2.3 掉电后密码恢复与首次烧录默认值管理

系统上电时执行以下逻辑:

graph TD

A[上电复位] --> B{首次启动?}

B -- 是 --> C[写入默认密码"1234"]

B -- 否 --> D[从EEPROM读取密码]

C --> E[标记已初始化]

D --> F[加载错误计数器]

E --> G[进入待机状态]

F --> G

默认密码可后期通过合法验证流程修改,确保初始可用性与安全性平衡。

简介:51单片机因其稳定性高、成本低、资源丰富,广泛应用于嵌入式系统中,尤其适合电子密码锁的设计。本文详细解析了51单片机在密码锁中的核心技术应用,包括按键输入与中断处理、密码验证、手动上锁、掉电保存密码(通过EEPROM)、多次错误报警机制,以及通过蓝牙或Wi-Fi模块实现手机APP远程控制。系统还集成LCD1602显示交互信息,提升用户体验。本项目涵盖单片机编程、硬件接口设计、通信协议及移动端开发,是物联网环境下智能门锁的典型实践方案。

更多推荐

已为社区贡献32条内容

已为社区贡献32条内容

所有评论(0)